Cryptographie quantique — Wikipédia

La cryptographie quantique consiste à utiliser les propriétés de la physique quantique pour établir des protocoles de cryptographie qui permettent d'atteindre des niveaux de sécurité qui sont prouvés ou conjecturés non atteignables en utilisant uniquement des phénomènes classiques (c'est-à-dire non-quantiques). Un exemple important de cryptographie quantique est la distribution quantique de clés, qui permet de distribuer une clé de chiffrement secrète entre deux interlocuteurs distants, tout en assurant la sécurité de la transmission grâce aux lois de la physique quantique et de la théorie de l'information. Cette clé secrète peut ensuite être utilisée dans un algorithme de chiffrement symétrique, afin de chiffrer et déchiffrer des données confidentielles[1].

Elle ne doit pas être confondue avec la cryptographie post-quantique qui vise à créer des méthodes de cryptographie résistante à un attaquant possédant un calculateur quantique.

Généralités

[modifier | modifier le code]La communication de données confidentielles par un canal de transmission classique (par exemple Internet) nécessite l'utilisation d'algorithmes de cryptographie classiques : algorithmes de chiffrement asymétrique tels que RSA, ou de chiffrement symétrique (Triple DES, AES). Dans le cas du chiffrement symétrique, les deux interlocuteurs doivent posséder a priori une clé secrète, c'est-à-dire qui ne soit connue que d'eux.

Se pose alors la question suivante : comment transmettre une clé de chiffrement entre deux interlocuteurs (1) à distance, (2) à la demande, et (3) avec une sécurité démontrable ? Actuellement, la technique se rapprochant au mieux de ces trois critères est une transmission physiquement sécurisée, de type valise diplomatique.

La cryptographie quantique cherche à répondre à ces trois critères en transmettant de l'information entre les deux interlocuteurs en utilisant des objets quantiques, et en utilisant les lois de la physique quantique et de la théorie de l'information pour détecter tout espionnage de cette information. S'il n'y a pas eu espionnage, une clé parfaitement secrète peut être extraite de la transmission, et celle-ci peut être utilisée dans tout algorithme de chiffrement symétrique afin de transmettre un message.

Pourquoi utiliser le système de cryptographie quantique pour transmettre une clé, et non le message en lui-même ?

Pour deux raisons essentielles :

- les bits d'informations communiqués par les mécanismes de la cryptographie quantique ne peuvent être qu'aléatoires. Ceci ne convient pas pour un message, mais convient parfaitement bien à une clé secrète, qui doit être aléatoire ;

- même si le mécanisme de la cryptographie quantique garantit que l'espionnage de la communication sera toujours détecté, il est possible que des bits d'informations soient interceptés par l'espion avant que celui-ci ne soit détecté. Ceci est inacceptable pour un message, mais sans importance pour une clé aléatoire qui peut être simplement jetée en cas d'interception.

Cryptographie quantique et masque jetable

[modifier | modifier le code]Pour assurer une confidentialité maximale aux deux interlocuteurs, il faut que la sécurité de l'algorithme de cryptographie classique soit aussi élevée que celle de la distribution quantique. Or, la sécurité de la majorité des algorithmes de chiffrement symétrique repose sur des considérations liées au temps nécessaire au « cassage » de la clé, et non sur des démonstrations mathématiques.

En revanche, Claude Shannon a montré en 1948 qu'il était possible de démontrer formellement la sécurité d'un ensemble d'algorithmes de cryptographie, parmi lesquels le plus simple est le codage à masque jetable, ou chiffre de Vernam. En combinant cet algorithme avec les techniques de cryptographie quantique, il est ainsi possible de démontrer la sécurité globale de la transmission d'un message confidentiel.

Ce niveau de sécurité est souvent nommé sécurité inconditionnelle, dans la mesure où aucune hypothèse n'est faite sur les capacités physiques de l'espion (on suppose simplement qu'elles obéissent aux lois de la physique), par opposition à la sécurité calculatoire des algorithmes de cryptographie classique, qui prend en compte le « réalisme » des capacités calculatoires de l'espion.

Historique

[modifier | modifier le code]Contexte historique et trajectoire

[modifier | modifier le code]L'histoire du cryptage des données commence avec les civilisations anciennes qui utilisaient des méthodes simples comme les codes de substitution pour coder les messages. Au fil du temps, des techniques plus sophistiquées ont été mises au point, telles que le chiffre de César et le chiffre de Vigenère.

L’utilisation de ces techniques s’illustre au cours de l’histoire souvent dans un contexte diplomatique et militaire (A Brief History of Cryptography, William A. Kotas). Par exemple, en 1917, l’interception et déchiffrement du télégramme Zimmermann finit de provoquer l’entrée en guerre des États-Unis dans la Première Guerre mondiale.

À l'ère moderne, l'invention de machines électromécaniques comme Enigma pendant la Seconde Guerre mondiale a révolutionné le cryptage. Le développement d'algorithmes informatiques tels que le Data Encryption Standard (DES) et l'Advanced Encryption Standard (AES) a encore amélioré les capacités de cryptage.

L'avènement de l'informatique quantique et ses enjeux a conduit à l'exploration et au développement de techniques de cryptage quantique.

Émergence du chiffrement quantique

[modifier | modifier le code]Au début dès 1970, Stephen Wiesner, un chercheur en physique financé en partie par le National Science Foundation (une agence indépendante du gouvernement des États-Unis qui soutient la recherche fondamentale et l'éducation) a émis pour la première fois, dans son article Conjugate Coding, l'idée de pouvoir utiliser les phénomènes quantiques dans des applications liées à la sécurité.

Cet article sera d’abord rejeté par l'IEEE, en conséquence de la nature « non conventionnelle » de l'article et du domaine relativement nouveau et peu familier de la cryptographie quantique à l'époque (Stephen Wiesner | My Quantum Thoughts (wordpress.com)). Il sera finalement publié qu'en 1983 dans SIGACT News, une organisation internationale de publication d’article de recherche dans les sciences computationnelles.

À la suite de la publication de cet article, Charles H. Bennett et Gilles Brassard proposent en 1984 la première technique de cryptographie quantique proprement dite. Leur article, intitulé, « Quantum Cryptography: Public Key Distribution and Coin Tossing » et financé en grande partie par IBM Research, expose les fondements du principe de la distribution quantique des clés (QKD en anglais), un protocole de partage des clés cryptographiques utilisa

En 1991, Artur Ekert, alors doctorant au Wolfson College de l'université d'Oxford, développe un nouveau protocole de cryptographie quantique, fondée sur les corrélations quantiques pouvant exister entre deux photons, un phénomène nommé intrication quantique.

Ces deux protocoles, généralement abrégés en BB84 et E90, sont reconnus comme les deux protocoles fondateurs de la cryptographie quantique moderne. Les 2 protocoles actuels les plus utilisés, SARG04 (2004) et B92+, sont développés à partir de ceux-ci.

Protocole général de cryptographie quantique

[modifier | modifier le code]Situation de départ

[modifier | modifier le code]Lors d'un protocole de cryptographie quantique, deux interlocuteurs distants (généralement nommés Alice et Bob) disposent :

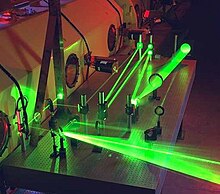

- d'objets quantiques, c'est-à-dire d'objets physiques qui se comportent selon les lois de la physique quantique. En pratique, ces objets sont toujours des impulsions lumineuses (des photons), qui peuvent prendre plusieurs formes : photons uniques, états cohérents, paires de photons intriqués, etc. ;

- d'un canal quantique, qui permet le transit des impulsions lumineuses. Il peut s'agir d'une fibre optique, qui permet facilement de guider la lumière, ou de l'air libre, auquel cas Alice et Bob doivent se faire face ;

- enfin, d'un canal classique de communication (comme Internet), qui doit être authentifié : Alice doit être certaine qu'elle parle bien à Bob.

Entre Alice et Bob se trouve un espion, aussi appelé adversaire, qu'il est d'usage de nommer Eve (de l'anglais eavesdropper). Eve a accès à tout ce qui transite entre Alice et Bob, classique ou quantique, et n'est limitée que par les lois de la physique. En revanche, elle ne peut pas accéder aux systèmes d'Alice et de Bob, qui sont supposés physiquement sécurisés.

Transmission de l'information

[modifier | modifier le code]Alice code tout d'abord une information aléatoire sur chaque impulsion lumineuse, puis l'envoie à Bob par le canal quantique. Celui-ci mesure alors l'information que porte l'impulsion qu'il a reçue. Après la transmission, Bob possède donc un ensemble de mesures qui sont corrélées aux données envoyées par Alice, mais qui ont pu être espionnées par Eve.

Détection de l'espion et preuves de sécurité

[modifier | modifier le code]L'une des propriétés fondamentales de la cryptographie quantique est la capacité des deux interlocuteurs à détecter la présence de l'espion, mais aussi à évaluer précisément la quantité d'information que celui-ci a interceptée.

Ceci résulte de deux aspects fondamentaux de la mécanique quantique :

- D'après le théorème de non-clonage, il est impossible de dupliquer un objet quantique inconnu ;

- Le postulat de réduction du paquet d'onde entraîne que réaliser une mesure sur un objet quantique perturbe les propriétés quantiques de l'objet en question.

Si Eve cherche à obtenir de l'information sur l'état de l'objet qui transite par le canal quantique, elle introduit des anomalies (bruit ou erreurs), qui peuvent être détectées par Alice et Bob.

Il est possible d'établir formellement un lien entre la quantité d'anomalies et la quantité d'information interceptée par Eve, grâce à des démonstrations mathématiques appelées preuves de sécurité, qui combinent les lois de la physique quantique et de la théorie de l'information.

Information secrète résiduelle

[modifier | modifier le code]Alice et Bob évaluent tout d'abord le niveau d'erreurs et de bruit séparant leurs deux ensembles de données. Les différences entre leurs données peuvent provenir de :

- l'intervention d'Eve, qui rajoute des erreurs et du bruit ;

- les erreurs et le bruit de fond, qui ne peuvent jamais être évités complètement.

Néanmoins, puisque les erreurs de communication et les effets de l'observation d'Eve ne peuvent pas être distingués, Alice et Bob doivent supposer que toutes les incohérences sont dues à l'action d'un espion.

Ensuite, grâce aux preuves de sécurité et à ce niveau de bruit, Alice et Bob peuvent évaluer la quantité d'information qui a été interceptée par Eve, notée . En parallèle, la théorie de l'information leur permet d'évaluer la quantité d'information qu'ils partagent après la transmission, .

Finalement, si la quantité d'information reste supérieure à zéro, c'est-à-dire que le niveau d'espionnage reste en dessous d'un certain seuil, alors une clé secrète de taille maximale peut être extraite de la transmission.

Dans le cas contraire, aucune extraction n'est possible, et l'échange doit donc être interrompu.

Extraction de la clé

[modifier | modifier le code]S'il reste un avantage à Alice et Bob après l'évaluation de l'information secrète résiduelle, ils peuvent lancer l'extraction de la clé proprement dite. Souvenons-nous qu'Alice et Bob ne partagent pas encore une clé, mais des données corrélées.

L'extraction est composée de deux étapes : la réconciliation et l'amplification de confidentialité.

Réconciliation

[modifier | modifier le code]La réconciliation consiste à générer une chaîne de bits partagée par Alice et Bob à partir des données corrélées, en particulier à l'aide d'un algorithme de correction d'erreurs.

Pour ce faire, l'émetteur ou le récepteur utilise un code correcteur pour générer un ensemble de syndromes, qu'il envoie à l'autre partie afin qu'elle puisse corriger ses données. Puisque le canal classique de transmission n'est pas chiffré, ces informations sont supposées connues de l'espion. Il est donc impératif d'en envoyer aussi peu que possible, afin de ne pas lui apporter trop d'information.

Amplification de confidentialité

[modifier | modifier le code]L'amplification de confidentialité est une technique qui transforme la clé corrigée en une clé secrète plus petite. Les bits de la clé passent au travers d'un algorithme qui répartit l'ignorance de l'espion sur la clé finale. De cette manière, l'information de l'espion sur la clé finale peut être rendue arbitrairement petite.

En première approximation, la taille de la clé secrète finale est égale à la « taille » de l'information partagée avant réconciliation, diminuée du nombre de bits connus (ou supposés connus) par l'espion, et diminuée du nombre de bits publiés lors de la correction d'erreur.

Protocoles de cryptographie quantique

[modifier | modifier le code]Les protocoles de cryptographie quantique ne concernent pas le chiffrement en soi, mais la distribution sécurisée de clés de chiffrement, qui sont utilisées ensuite avec un algorithme de cryptographie symétrique standard, non quantique.

Protocole BB84

[modifier | modifier le code]Rappels des propriétés quantiques d'un photon polarisé

[modifier | modifier le code]Le protocole de cryptographie quantique est entièrement fondé sur les propriétés quantiques des photons polarisés. Il est indispensable de connaître et comprendre ces propriétés pour comprendre la cryptographie quantique.

- Un photon peut être polarisé selon un axe quelconque ;

- Un photon polarisé selon un axe d'angle « a » passant dans un filtre polarisant d'axe « b » possède une chance égale à cos2(b-a) de passer le filtre polarisant. Donc :

- si le filtre est orienté précisément dans l'axe de polarisation du photon (b = a), le photon traversera certainement le filtre (proba = cos2(b-a) = cos2(0) = 1) ;

- si le filtre est orienté à 90° de l'axe de polarisation du photon (b = a+90), le photon sera certainement arrêté par le filtre (proba = cos2(b-a) = cos2(90) = 0) ;

- si le filtre est orienté à 45° de l'axe de polarisation du photon (b = a+45), le photon aura une chance sur deux de passer le filtre (proba = cos2(b-a) = cos2(45) = 1/2).

- Les propriétés ci-dessus sont encore du domaine « classique ». Les propriétés purement quantiques utilisées par la cryptographie quantique sont :

- quand la probabilité de passer le filtre n'est ni 0 ni 1, le passage d'un photon individuel à travers le filtre est fondamentalement imprévisible et indéterministe ;

- on ne peut connaître l'axe de polarisation qu'en employant un filtre polarisant (ou plus généralement, en faisant une mesure dont le résultat est OUI ou NON). Il n'existe pas de mesure directe, donnant un angle par exemple, de l'axe de polarisation du photon ;

- on ne peut connaître l'axe de polarisation initial du photon que si l'axe du filtre est orienté précisément à 0° ou à 90° par rapport à celui du photon. Dans le cas où le filtre est transverse (45° par exemple), il n'y a fondamentalement aucun moyen de savoir quel était l'axe de polarisation initial du photon.

Protocole de transmission de la clé

[modifier | modifier le code]La clé à transmettre est une série de bits, aléatoires, prenant donc comme valeur 0 ou 1.

L'émetteur de la clé code chaque bit de la clé selon un des deux modes de polarisation, aléatoirement, au choix de l'émetteur :

- mode 1 : « 0 » est codé par un photon d'axe de polarisation 0° et « 1 » par un photon de polarisation 90° ;

- mode 2 : « 0 » est codé par un photon d'axe de polarisation 45° et « 1 » par un photon de polarisation 135°.

L'émetteur émet la clé bit par bit, photon par photon, en choisissant aléatoirement le mode de polarisation (mode 1 ou mode 2) à chaque photon émis. L'émetteur note pour chaque bit le mode de polarisation choisi. Chaque photon est émis à intervalle régulier.

Le récepteur possède un filtre polarisant, pouvant être orienté à volonté à 0° (mode 1) ou à 45° (mode 2). Avant l'arrivée prévue d'un photon, il positionne le filtre, aléatoirement aussi, à 0° ou à 45°. Au moment prévu de l'arrivée du photon, il note le résultat (le photon a passé le filtre, ou le photon n'a pas passé le filtre), ainsi que l'orientation choisie du filtre.

Pour chaque bit, deux cas de figures sont possibles :

- l'émetteur et le récepteur ont choisi, par hasard, la même orientation de polarisation (même mode). Cela se produit en moyenne une fois sur deux. Dans ce cas, le photon reçu est représentatif du bit émis et peut être traduit directement en bit ;

- l'émetteur et le récepteur ont choisi une orientation séparée de 45°, et dans ce cas le photon reçu est parfaitement aléatoire et ne contient aucune information.

Une fois tous les bits transmis (on doit émettre au moins 2N bits pour une clé de N bits utiles), l'émetteur communique au récepteur, par un moyen conventionnel et non forcément fiable, le mode de polarisation employé pour chaque bit.

Le récepteur peut donc alors connaître les bits pour lesquels l'orientation de polarisation a été la même. Il sait que ces bits sont non aléatoires. Il connaît donc alors de manière certaine N bits en moyenne pour 2N bits transmis.

Jusqu'ici, ce protocole n'est qu'une manière (très compliquée) de communiquer N bits aléatoires d'un point A à un point B. Quel est l'avantage de procéder de la sorte ? L'avantage est que le récepteur peut avoir la certitude absolue que la clé, ou une partie de la clé, n'a pas été interceptée par un espion.

Cela est possible car, dans le cas où un récepteur choisit une mauvaise orientation pour le filtre, le photon reçu est parfaitement aléatoire et ne donne aucune information sur son orientation initiale. Un espion éventuel est obligé, lui aussi, d'employer un filtre polarisant pour connaître l'état d'orientation du photon qui code la valeur du bit. Pour passer inaperçu, il doit ré-émettre un photon, avec le même état de polarisation que le photon reçu. Mais si l'espion a choisi une mauvaise orientation du filtre pour recevoir le photon (cela arrive en moyenne une fois sur deux), il va ré-émettre un photon dans un état aléatoire. Dans le cas où il y a un espion sur la ligne, il peut donc arriver le cas où le récepteur reçoit un bit différent du bit émis quand l'émetteur et le récepteur ont choisi le même mode de polarisation. Cela n'arrive jamais (problèmes techniques mis à part) quand l'état quantique du photon est préservé d'un bout à l'autre de la ligne.

Par conséquent, pour tester la sûreté de la clé, l'émetteur va, après avoir communiqué les modes de polarisation employés pour chaque photon, communiquer également la valeur d'un certain nombre de bits[note 1] pour lesquels les orientations émetteur/récepteur sont les mêmes. Ces bits sont donc « sacrifiés » puisqu'ils sont communiqués par un canal non sûr. Si un seul de ces bits diffère entre l'émetteur et le récepteur, la clé est jetée, et le processus est recommencé.

Protocole E90

[modifier | modifier le code]Autres protocoles

[modifier | modifier le code]Par exemple, les protocoles E91, B92, SSP99 et SARG04.

Implémentations réelles

[modifier | modifier le code]En 2002, le record de distance pour la transmission quantique des clés cryptographiques était de 67 kilomètres, entre Genève et Lausanne[2]. En 2014, ce record était de 307 kilomètres[3].

- Communication radio

En des chercheurs chinois établissent un lien vers le satellite Micius de 1 200 km[4].

Enjeux du chiffrement quantique

[modifier | modifier le code]Sociaux

[modifier | modifier le code]Les récits publics et les représentations médiatiques ont eu une influence significative sur la manière dont les technologies de cryptographie quantique ont été comprises et perçues par le grand public. (On the Social Shaping of Quantum Technologies: An Analysis of Emerging Expectations Through Grant Proposals from 2002–2020 | SpringerLink)

Ces récits présentent souvent la cryptographie quantique comme une solution avancée aux problèmes de sécurité, en mettant l'accent sur ses avantages potentiels tels que le cryptage inviolable et la résistance aux menaces de l'informatique quantique. Une étude intéressante sur la perception du public sur des nouvelles technologies est Gregory, J. B., & Lock, S. J. (2008). The Evolution of ‘Public Understanding of Science’: Public Engagement as a Tool of Science Policy in the UK.

Économiques

[modifier | modifier le code]Le cadre établi par les médias et les instances publics a poussé à l’ouverture d’une nouvelle industrie et opportunité économique.

Les nombreuses promesses de performances économique pousse les marchés économiques à investir dans la recherche et l’innovation technique du domaine. Un exemple est la publication d’un rapport du Hudson Institute sponsorisé par ID Quantique, une startup du domaine, qui met en avant l’ « existence d’un danger quantique sur le système financier américain » (Quantum threat to US financial system).

Militaires

[modifier | modifier le code]Les potentielles implications militaires de la cryptographie quantique sont significatives et avantageuses pour les entités qui la développe.

L'un des aspects clés est le potentiel de renforcement de la sécurité des communications militaires. La cryptographie quantique permet de créer des canaux sécurisés résistants à l'interception et au décryptage, ce qui peut renforcer la confidentialité des informations militaires sensibles.( The Quantum Cryptography Communication and Military Application | SpringerLink, paragraphe 3)

De plus, en employant un système de distribution de clé quantique (QKD) dans les réseaux militaires, il devient possible de détecter toute altération ou manipulation de l'information, préservant ainsi l'exactitude et la fiabilité des données critiques pendant les opérations militaires. (Should Quantum Key Distribution be Used for Secure Communications?, Technical Position Paper, Agence nationale de la sécurité des systèmes d’information, gouvernement français)

Enfin, l'investissement de l'armée dans la recherche et le développement de la cryptographie quantique contribue à des avancées technologiques plus larges. Ces progrès vont au-delà de la seule cryptographie, car les technologies quantiques ont des implications pour la sécurité nationale et les capacités de défense (Quantum Technology for Military Applications, Michal Krelina, Faculty of Nuclear Sciences and Physical Engineering, Czech Technical University in Prague).

Principaux acteurs à l’œuvre et dynamiques de développement du chiffrement quantique

[modifier | modifier le code]Acteurs et dynamiques à l’œuvre

[modifier | modifier le code]Développement politique et militaire

[modifier | modifier le code]En 2003, le « DARPA Quantum Network (en) » a été le premier réseau QKD, avec 10 nœuds optiques à Boston et Cambridge, pleinement opérationnel depuis 2003 et pendant plus de 3 ans (DARPA Quantum Network). Il a été parrainé par la DARPA dans le cadre de la recherche militaire. Il a permis la création du premier détecteur de photons uniques à nanofils supraconducteurs en collaboration avec BBN Technologies, l'université Harvard et le centre de photonique de l'université de Boston.

En 2017, la Chine a lancé le premier « satellite quantique » au monde, équipé d'un système QKD capable de distribuer des clés cryptographiques sur de longues distances. Ces satellites sont utilisés dans un contexte d’échange de données militaires. (China's quantum satellite clears major hurdle on way to ultrasecure communications | Nature)

Aux États-Unis, le « National Quantum Initiative Act » (National Quantum Initiative Act), promulgué le 21 décembre 2018, vise à faire progresser la technologie quantique. La loi a été adoptée à l'unanimité par le Sénat américain. Cette initiative coordonne les programmes liés à l'amélioration du climat économique pour la science et les technologies quantiques aux États-Unis. Cela passe notamment par des subventions allant jusqu’à 1,2 milliard de dollars (President Trump has signed a $1.2 billion law to boost US quantum tech | MIT Technology Review).

Les agences gouvernementales impliquées comprennent le NIST (National Institute of Standards and Technology), la NSF et le DOE, qui ont créé de nouveaux centres et instituts de recherche, ainsi que le Quantum Economic Development Consortium (QED-C). Ces agences ont aussi le rôle de définir des standards technologique nationaux et internationaux par le jeu des alliances économique et militaires.

L’une des principale dynamique à l’œuvre dans l’innovation technique de l’encryptage quantique reste donc militaire. Les différentes initiatives étatiques comme celles de la Chine ou les États-Unis cherchent à asseoir/conserver une domination militaire et diplomatique mondiale.

Lord du G7 2023 d’Hiroshima, l’un des sujets discuté entre les membres organisateurs sont les avancées des technologies quantiques et la position à adopter vis-à-vis de pays présentés comme « potentiel » ennemi militaire comme la Chine. (G7 summit: Biden arrives in Japan and meets with prime minister | CNN Politics). Cela montre encore l’enjeu médiatique de telles conversations.

En 2019, la direction générale des réseaux de communication, du contenu et de la technologie de la Commission européenne et l'Agence spatiale européenne ont signé un accord technique pour collaborer à la conception d'une infrastructure de communication quantique (ICQ) commune.( Technical agreement signed for a European plan on quantum communication infrastructure | Shaping Europe’s digital future). Elle est composée d'éléments terrestres et spatiaux basés sur la distribution quantique des clés. Cette initiative a pour objectif de stimuler le marché pour que les acteurs industriels de l'UE puissent s’affirmer à l’échelle globale. Depuis 2021, tous les États membres se sont engagés financièrement à sa construction (All Member States now committed to building an EU quantum communication infrastructure | Shaping Europe’s digital future (europa.eu)).

En 2020, le gouvernement britannique a annoncé un investissement de 10 millions de livres sterling pour développer des technologies de cryptage quantique par satellite pour les infrastructures critiques économiques et militaires (UK and Singapore come together to launch £10m quantum space programme - GOV.UK).

Développement économique

[modifier | modifier le code]Le développement de la cryptographie quantique a été largement influencé par des entités privées, qui ont apporté des contributions substantielles par le biais de la recherche, du financement et de l'innovation. Ces entités ont joué un rôle crucial dans l'avancement du domaine et la réalisation de progrès.

Par exemple, des entreprises privées telles que Google, IBM (IBM announces $20 billion investment in New York for high-tech projects (business-standard.com)) et Microsoft ont investi des ressources et de l'expertise dans la cryptographie quantique. Par exemple, l'annonce par Google de la « suprématie quantique » en 2019 lui permet de démontrer les capacités de calcul de son ordinateur quantique, Sycamore, qui a le potentiel d'avoir un impact sur les algorithmes et les protocoles cryptographiques. (Google claims 'quantum supremacy' for computer - BBC News). Ces annonces permettent aussi d’attirer de nouveaux investisseurs comme expliqué précédemment.

En participant activement au développement de la cryptographie quantique, les entités privées se positionnent comme des acteurs clés qui façonnent l'avenir de la communication sécurisée. Pour celles-ci, il est essentiel de rester à l'avant-garde pour rester pertinent sur le marché et répondre aux besoins des clients en parallèle avec l’interprétation médiatique de cette technologie par le grand public (qui impact donc la demande). (Étude McKinsey qui met en avant les dynamiques économiques actuelles dans le domaine des technologies quantiques dont la cryptographie : quantum-technology-monitor-april-2023.pdf (mckinsey.com))

En outre, leur investissement dans la cryptographie quantique s'inscrit dans l'objectif plus large de promouvoir la confiance et la sécurité dans les transactions numériques. En publicisant leur développement de technologies de communication supposé sécurisées, les entités privées démontrent leur engagement à protéger les données des utilisateurs et à renforcer la confiance des clients, ce qui peut améliorer leur réputation et attirer des clients qui accordent la priorité à la protection de la vie privée et à la sécurité.

Normalisation et aspects juridiques

[modifier | modifier le code]Organisation internationales de normalisation

[modifier | modifier le code]En premier lieu, des organisations internationales telles que l'Union internationale des télécommunications (UIT) et l'Organisation internationale de normalisation (ISO) ont reconnu la nécessité d'établir des lignes directrices et des protocoles normalisés pour les algorithmes cryptographiques résistants au calcul quantique ([180] Proposal of new study on secure communication based on Quantum Cryptography (itu.int)) (Security guidelines for applying quantum-safe algorithms in IMT-2020 systems). Leurs efforts se concentrent sur l'élaboration de normes cryptographiques post-quantiques qui peuvent garantir la sécurité et l'intégrité des réseaux de communication pour le grand public face aux conséquences de l'informatique quantique telles que présentées précédemment.

Organismes juridiques

[modifier | modifier le code]De plus, afin de promouvoir l'adoption d'une cryptographie résistante au quantum, des organismes juridiques tels que l'Agence de cybersécurité de l'Union européenne (ENISA) ont formulé des recommandations et des lignes directrices à l'intention de différents secteurs. Les lignes directrices de l'ENISA aident des secteurs tels que la finance, les soins de santé et les infrastructures critiques à se préparer à l'ère de l'informatique quantique en adoptant des solutions cryptographiques à sécurité quantique. (« ENISA engages with expert groups to address emerging challenges and promote good practices […] with a major focus on post-quantum computing. », 2021).

Défis actuels

[modifier | modifier le code]Malgré les promesses socio-économique de la cryptographie quantique, le déploiement des systèmes de cryptage quantique est limité par plusieurs facteurs, notamment la complexité et les coûts associés.

L'un des principaux défis techniques auxquels sont confronté les systèmes QKD est la question de la distribution des clés. En effet, ses systèmes qui reposent sur la transmission d'informations quantiques, sont soumises à l'atténuation et à la perte sur le support de transmission. Cela peut entraîner des erreurs et des lacunes dans la distribution des clés cryptographiques, ce qui peut compromettre la sécurité du canal de communication (Overcoming the rate–distance limit of quantum key distribution without quantum repeaters | Nature).

Un autre défi technique auquel sont confrontés les systèmes QKD est la question du piratage. Bien que les systèmes QKD soient théoriquement immunisés contre le piratage, les implémentations pratiques de ces systèmes sont vulnérables à certaines attaques, y compris les attaques par canal latéral et cheval de Troie. (Practical challenges in quantum key distribution, Eleni Diamanti, Hoi-Kwong Lo, CNRS, Telecom ParisTech).

Enfin, les systèmes QKD des différents fournisseurs sont souvent incompatibles entre eux, ce qui rend difficile la mise en place d'une infrastructure commune et cohérente. (Mode-pairing quantum key distribution | Nature Communications).

Mise en œuvre du chiffrement quantique par des ordinateurs classiques

[modifier | modifier le code]Selon Philippe Grangier - concepteur d'une technologie de cryptographie quantique - des ordinateurs classiques suffisent pour mettre en œuvre la cryptographie quantique en codant la clef de sécurité dans des photons (particules de lumière) ou des impulsions lumineuses, qui ne sont rien d'autre que des « objets » quantiques. Et par leur nature même, le simple fait de vouloir les mesurer pour tenter de lire les informations qu'ils transportent suffit à les perturber et à donner l'alerte. « Si l'espion essaye de lire quoi que ce soit, il sera toujours détecté », assure Philippe Grangier, le système pouvant alors cesser toute transmission. Ordinateur classique ou quantique, « ça n'y changerait rien, on suppose même dans nos tests de sécurité que l'espion dispose d'un ordinateur quantique, même s'il est bien loin d'en avoir un », conclut-il[5].

Notes et références

[modifier | modifier le code]Notes

[modifier | modifier le code]- La probabilité de détecter un espion dépend du nombre de bits sacrifiés : la probabilité est de

Références

[modifier | modifier le code]- Futura, « Cryptographie quantique », sur Futura (consulté le )

- Debuisschert et Boucher 2002.

- Korzh et al. 2015.

- « Chinese satellite sets new distance record for quantum entanglement », electrooptics, 2017-08/09, p. 10 (ISSN 0013-4589)

- «La machine à décrypter universelle de la NSA ne serait pas pour demain», RTBF, 3 janvier 2014

Voir aussi

[modifier | modifier le code]Bibliographie

[modifier | modifier le code]- [Debuisschert et Boucher 2002] Thierry Debuisschert et William Boucher, « La cryptographie quantique par codage temporel : Un nouveau principe de codage de l'information quantique fondé sur le codage temporel. », Pour la science, no 36, , p. 118 (lire en ligne).

- [Korzh et al. 2015] (en) Boris Korzh, Charles Ci Wen Lim, Raphael Houlmann, Nicolas Gisin, Ming Jun Li et Daniel Nolan, « Provably secure and practical quantum key distribution over 307km of optical fibre », Nature Photonics, , p. 163–169 (DOI 10.1038/nphoton.2014.327, résumé).

- Stephen Wiesner | My Quantum Thoughts (wordpress.com)

- Kotas, William August, "A Brief History of Cryptography" (2000). Chancellor’s Honors Program Projects. https://trace.tennessee.edu/utk_chanhonoproj/398

- Voyage dans le cosmos, tome 45 : Informatique, téléportation et cryptographie quantiques - Livre de Maria Cruz Bosca Diaz-Pintado, Hubert Reeves. (n.d.). https://booknode.com/voyage_dans_le_cosmos_tome_45_informatique_teleportation_et_cryptographie_quantiques_02463024

- Quantum cryptography based on Bell's theorem (usi.ch)

- Roberson, T. (2021). On the Social Shaping of Quantum Technologies: An Analysis of Emerging Expectations Through Grant Proposals from 2002–2020. Minerva, 59(3), 379–397. https://doi.org/10.1007/s11024-021-09438-5

- The Quantum Cryptography Communication and Military Application | SpringerLink

- Bellanova, R., Jacobsen, K. L., & Monsees, L. (2020b). Taking the trouble: science, technology and security studies. Critical Studies on Security, 8(2), 87–100. https://doi.org/10.1080/21624887.2020.1839852

- Gregory, J. B., & Lock, S. J. (2008b). The Evolution of ‘Public Understanding of Science’: Public Engagement as a Tool of Science Policy in the UK. Sociology Compass, 2(4), 1252–1265. https://doi.org/10.1111/j.1751-9020.2008.00137.x

- Anssi-technical_position_papers-qkd.pdf

French

French Deutsch

Deutsch